|

|

驗證碼的一般思路,就是每次登陸的地方訪問一個腳本文件,該文件生成含驗證碼的圖片并將值寫入到Session里,提交的時候驗證登陸的腳本就會判斷提交的驗證碼是否與Session里的一致。

問題出現了,在登陸密碼錯誤之后,我們不去訪問生成驗證圖片的文件,那么如果Session中的驗證碼沒有被清空,此時驗證碼就是跟上次的一樣,辛辛苦苦構建的驗證碼機制就形同虛設了。

下面我們先來看一段有問題的代碼:

登陸部分:

CODE:<tr>

<td>管理員姓名:td>

<td><input type="text" name="username" />td>

tr>

<tr>

<td>管理員密碼:td>

<td><input type="password" name="password" />td>

tr>

<tr>

<td>驗證碼:td>

<td><input type="text" name="captcha" onkeyup="pressCaptcha(this)" />td>

tr>

<tr>

<td colspan="2" align="right">

<img src="index.php?act=captcha&1628020115" width="145" height="20" alt="CAPTCHA" border="1" onclick= this.src="index.php?act=captcha&"+Math.random() style="cursor: pointer;" title="看不清?點擊更換另一個驗證碼。" />

td>

tr>

?>這里沒什么問題,來看登陸驗證的代碼(我想這樣的驗證思路,也是大多數人都在用的吧):

CODE:/*------------------------------------------------------ */

//-- 驗證登陸信息

/*------------------------------------------------------ */

if ($_REQUEST['act'] == 'signin')

{

include('../includes/cls_captcha.php');

/* 檢查驗證碼是否正確 */

$validator = new captcha();

if (!$validator->check_word($_POST['captcha']))

{

sys_msg($_LANG['captcha_error'], 1);

}

/* 檢查密碼是否正確 */

$sql = "SELECT user_id, user_name, password, action_list FROM " .$ecs->table('admin_user').

" WHERE user_name='$_POST[username]' AND password='" .md5($_POST['password']). "'";

$row = $db->GetRow($sql);

if ($row)

{

// 登錄成功

set_admin_session($row['user_id'], $row['user_name'], $row['action_list']);

// 更新最后登錄時間和IP

$db->Execute("UPDATE " .$ecs->table('admin_user').

" SET last_time='" .date('Y-m-d H:i:s', time()). "', last_ip='" .real_ip(). "'".

" WHERE user_id=$_SESSION[admin_id]") OR die($db->ErrorMsg());

if (isset($_POST['remember']))

{

setcookie('ECSCP[admin_id]', $row[0], time() + 3600 * 24 * 360);

setcookie('ECSCP[admin_pass]', md5($row['password'] . $_CFG['hash_code']), time() + 3600 * 24 * 360);

}

header('location:./');

}

else

{

sys_msg($_LANG['login_faild'], 1);

}

}

?>問題就出在上面這段代碼里,在檢查密碼錯誤之后,并沒有更新驗證碼,這樣我們就可以把登陸頁面的驗證碼圖片部分去掉,而只要用URL訪問一下驗證碼的頁面,就可以只提交用戶名、密碼、剛才得到的驗證碼實現暴力破解了,利用此方法,同樣可以實現灌水,刷票等。

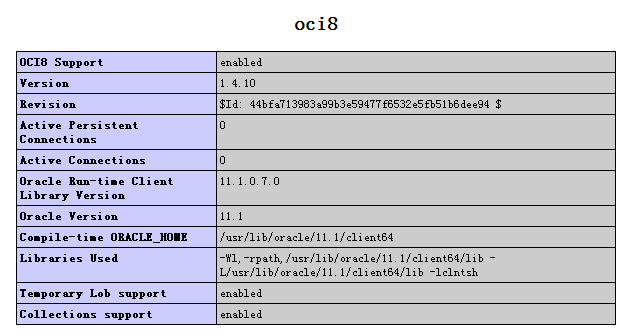

大家可以看下面的圖片,增強點直觀的認識。

解決方法:我們需要在檢查密碼錯誤后更新驗證碼,對于留言等類型的,還要在提交成功后更新驗證碼。

安全就是這樣,我們總是想讓自己的程序更安全,但是一般情況下,我們又總是走在常規思維里跳不出來,于是導致我們的程序出現了很多"非常規漏洞",或者叫做"缺陷",總之就是不完美。我寫這篇文章除了指出上面這個問題之外,還希望大家都能行動起來,用"非常規"眼光,重新檢查下自己的程序,把更多以前自己沒有發現的小問題帖出來,讓大家共同提高!

php技術:php你的驗證碼安全碼?,轉載需保留來源!

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播更多信息之目的,如作者信息標記有誤,請第一時間聯系我們修改或刪除,多謝。