|

|

1. addslashes

addslashes對(duì)SQL語句中的特殊字符進(jìn)行轉(zhuǎn)義操作,包括(‘), (“), (), (NUL)四個(gè)字符,此函數(shù)在DBMS沒有自己的轉(zhuǎn)義函數(shù)時(shí)候使用,但是如果DBMS有自己的轉(zhuǎn)義函數(shù),那么推薦使用原裝函數(shù),比如MySQL有mysql_real_escape_string函數(shù)用來轉(zhuǎn)義SQL。 注意在php5.3之前,magic_quotes_gpc是默認(rèn)開啟的,其主要是在$GET, $POST, $COOKIE上執(zhí)行addslashes操作,所以不需要在這些變量上重復(fù)調(diào)用addslashes,否則會(huì)double escaping的。不過magic_quotes_gpc在php5.3就已經(jīng)被廢棄,從php5.4開始就已經(jīng)被移除了,如果使用php最新版本可以不用擔(dān)心這個(gè)問題。stripslashes為addslashes的unescape函數(shù)。

2. htmlspecialchars

htmlspecialchars把HTML中的幾個(gè)特殊字符轉(zhuǎn)義成HTML Entity(格式:&xxxx;)形式,包括(&),(‘),(“),(<),(>)五個(gè)字符。

& (AND) => &

” (雙引號(hào)) => " (當(dāng)ENT_NOQUOTES沒有設(shè)置的時(shí)候)

‘ (單引號(hào)) => ' (當(dāng)ENT_QUOTES設(shè)置)

< (小于號(hào)) => <

> (大于號(hào)) => >

htmlspecialchars可以用來過濾$GET,$POST,$COOKIE數(shù)據(jù),預(yù)防XSS。注意htmlspecialchars函數(shù)只是把認(rèn)為有安全隱患的HTML字符進(jìn)行轉(zhuǎn)義,如果想要把HTML所有可以轉(zhuǎn)義的字符都進(jìn)行轉(zhuǎn)義的話請(qǐng)使用htmlentities。htmlspecialchars_decode為htmlspecialchars的decode函數(shù)。

3. htmlentities

htmlentities把HTML中可以轉(zhuǎn)義的內(nèi)容轉(zhuǎn)義成HTML Entity。html_entity_decode為htmlentities的decode函數(shù)。

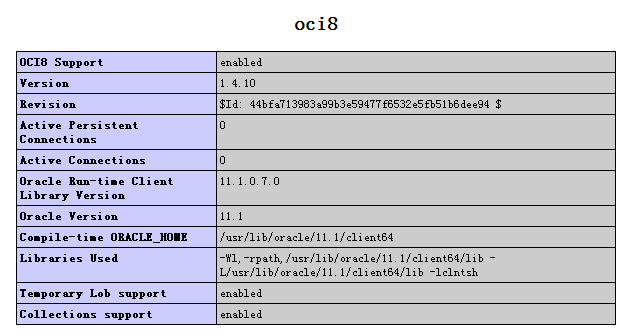

4. mysql_real_escape_string

mysql_real_escape_string會(huì)調(diào)用MySQL的庫函數(shù)mysql_real_escape_string,對(duì)(/x00), (/n), (/r), (), (‘), (/x1a)進(jìn)行轉(zhuǎn)義,即在前面添加反斜杠(),預(yù)防SQL注入。注意你不需要在讀取數(shù)據(jù)庫數(shù)據(jù)的時(shí)候調(diào)用stripslashes來進(jìn)行unescape,因?yàn)檫@些反斜杠是在數(shù)據(jù)庫執(zhí)行SQL的時(shí)候添加的,當(dāng)把數(shù)據(jù)寫入到數(shù)據(jù)庫的時(shí)候反斜杠會(huì)被移除,所以寫入到數(shù)據(jù)庫的內(nèi)容就是原始數(shù)據(jù),并不會(huì)在前面多了反斜杠。

5. strip_tags

strip_tags會(huì)過濾掉NUL,HTML和php的標(biāo)簽。

6. 結(jié)語

php自帶的安全函數(shù)并不能完全避免XSS,推薦使用HTML Purifier

php技術(shù):PHP中常用的轉(zhuǎn)義函數(shù),轉(zhuǎn)載需保留來源!

鄭重聲明:本文版權(quán)歸原作者所有,轉(zhuǎn)載文章僅為傳播更多信息之目的,如作者信息標(biāo)記有誤,請(qǐng)第一時(shí)間聯(lián)系我們修改或刪除,多謝。